كيف تتصفح الإنترنت بشكل مجهول؟

هناك الكثير من الجهات التي تسعى لجمع أكبر قدر ممكن عن المستخدمين للاستفادة منها في عدة مجالات، لذلك قررنا اليوم رغم صعوبة الأمر ﻹتاحة هذا الموضوع لتتعرف على كيفية تصفح الأنترنت بشكل مجهول، وسنتعرف إن شاء الله في هذا الموضوع عن كافة المعلومات اللازمة التي تبقيك آمنا من خلال تطبيقك للكثير من الخطوات التي سنستعرضها لك في هذا المقال إن شاء الله، اتبع الموضوع حتى النهاية للاستفادة بشكل أكبر وأكثر للحفاظ على كافة معلوماتك الهامة.

لا ننسى أن نذكركم أيضا ببعض المواضيع المميزة التي تناولناها أهمها موضوع الهندسة الاجتماعية فن اختراق العقول وكذا موضوع كيفية تفعيل المصادقة الثنائية في الفيس بوك 2FA وهم مواضيع غاية في الروعة قد تهمك ويمكنك الاستفادة منها الآن بشكل فوري.

تابع !

اقرأ ايضا

محركات بحث لحماية خصوصيتك على الإنترنت

ماهو ديب ويب او الانترنت المظلم وكيف تدخل إليه!

تعرف على معلوماتك المسربة على الإنترنت

في الوقت الذي تقوم فيه بتصفح الأنترنت تكون ضمن العديد من الأجهزة المتصلة باﻷنترنت التي تشاررك الكثير من المعلومات التي فد تكون ذات أهمية كبيرة أو ذات سرية تامة والتي تخصك لهذا وجب عليك تفعيل الأمان وإبقاء نشاطاتك آمنة.

1- تحديد عنوان IP

يعتبر عنوان الآي بي IP من أخطر المعلومات التي يحصل عليها الأنترنيت، وهو اختصار لمصطلح Internet Protocol الذي هو عبارة عن المعرف الرقمي ﻷي جهاز متصل بشبكة معلواتية باستخدام الآي بي، ويمكن معرفة الكثير من المعلومات مثل

- مزود الخدمة الذي تتعامل معه

- يمكن تحديد بلدك وأقرب منطقة لك

- تحديد موقعك بشكل كبير من خلال خطوط الطول والعرض مع الاستعانة بخدمة GPS

2- معلومات عن جهازك

إنك تقوم بعرض الكثير من المعلومات بجانب الآي بي وهذه ابرزها

- نظام التشغيل الذي تستخدمه

- نوع المتصفح

- رقم الإصدار

- سرعة الأنترنت

- الهاردوير الخاص بجهازك

- نوع الجاز المستخدم

- حجم المعالج

- الكارت جرافيك

- عرض الشاشة

اقرأ ايضا

أفضل 9 مواقع ديب ويب تقدم خدمات رائعة

كيف تعرف ان هاتفك مخترق ؟ علامات تدل على اختراق الهاتف

كيف تتصفح الإنترنت بشكل خفي

إذن فقد تعرفنا على معلوماتك المسربة على الإنترنت التي تتم مشاركتها عند الاتصال بالأنترنت، وسنتعرف الآن على كيف تتصفح الإنترنت بشكل خفي وذلك باستعراض بعض الخطوات المهمة التي يجب عليك القيام بها لخفظ هذه المعلومات الى أذنى حد لتستطيع منع الكثثير من المعلومات الخاصة بك.

1- حماية شبكة الإنترنت الخاصة بك

من خلال الخطوات المهمة التي يجب تفعيلها للتصفح الخفي والآمن هو حماية شبكة الإنترنت الخاصة بك، وذلك من خلال تأسيس شبكة الإنترنت قوية ذات حماية عالية، من خلال خطوات بسيطة أبرزها

- عدم الاتصال بالإنترنت بشكل ملائم عبر موديم.

- يجب استعمال جهاز راوتر لديه جدار ناري قوي لمنع الهجمات.

- تشفير اتصالك بشكل آمن وحظر أي محاولات للتجسس عليك.

- اتباع خطوات حماية الواي فاي من الاختراق.

- العمل على أقوى بروتوكول تشفير وتغيير معلومات المرور الافتراضية.

- مراجعة سجلات الأجهزة المتصلة بالراوتر لمعرفة أي محاولة اختراق.

ملاحظة: تعتبر خطوة حماية شبكة الإنترنت الخاصة بك هي الأساس الذي تقوم بالبناء عليه، لذلك تأكد من بذل مجهود كبير فيها لضمان التصفح الآمن.

2- قم بحماية الجهاز ونظام التشغيل

يعتبر نظام تشغيل لينكس أقوى الأنظمة التي يمكنك الاعتماد عليها من حيث حماية المستخدمين، بحيث توجد توزيعات لينكس مخصصة كتوزيعة تايلز، أما إن كنت من محبي الويندوز وتريد الاعتماد عليه فيمكنك القيام ببعض الاعدادات التي سوف تساعدك على التصفح الآمن سنقدمها لك فيما يلي

- قم بتنصيب إحدى برامج الحماية من نوع Internet Security.

- يمكنك دعم البرنامج بجدار حماية منفصل أو الاكتفاء بأداة ويندوز ديفيندر.

- ايقاف تتبع الويندوز لك عبر إعدادات الموقع، ولفعل ذلك اتبع ما يلي:

¤ قم بالدخول الى لوحة التحكم Control Pannel

¤ اكتب على مربع البحث كلمة Location

¤ اضغط على Location Setting

¤ قم بإلغاء التفعيل من خياري التعقب

¤ لا تنسى حفظ الإعدادات

اقرأ ايضا

أفضل محرك بحث امريكي غير مراقب

كيف تحمي معلوماتك المالية من السرقة عبر الإنترنت؟

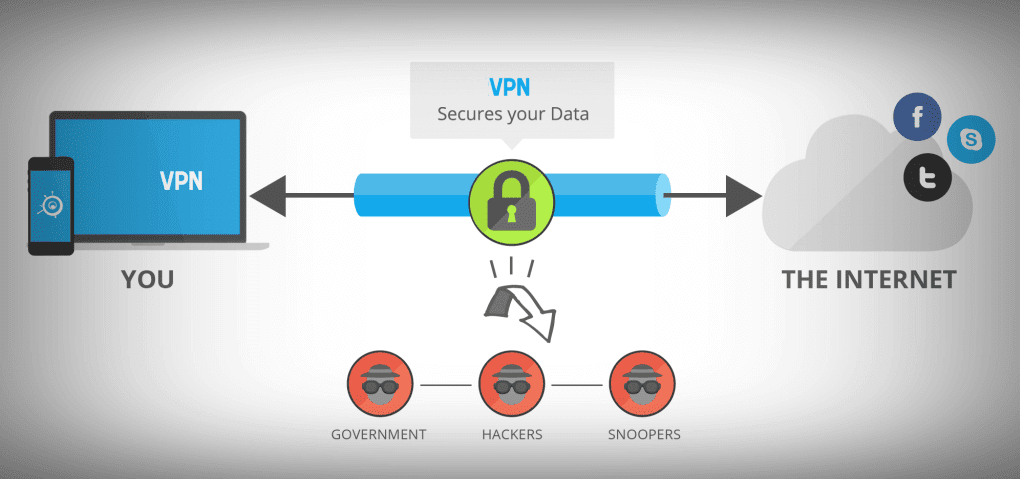

3- استخدام برنامج VPN

هناك الكثير من الطرق التي يمكنك الاعتماد عليها من بينها خدمة VPN التي تجعلك تتصفخ الانترنت من مكان آخر غير المكان الذي توجد فيه، كما تعمل على تشفير المعلومات الخاصة بك على جهازك وكذا تمنع أي عمليات تجسس على نشاطك، كما تساعدك على فتح المواقع المحجوبة ويمكنك الاستعانة بأقوى VPN مدفوع أو استخدام إحدى برامج VPN المجانية التي تتيح لك الكثير من المميزات الهائلة، وللتعرف أكثر على الفي بي إن ادخل إلى مقالة ما هو الفي بي إن ؟ ومتى يجب استخدامه ؟

4- استخدام متصفحات أنترنت آمنة

تعتبر المتصفحات من أخطر الأدوات التي يمكنها تعقب المستخدمين، وكذا من أكثر الأدوات المستعملة لاختراق الكثير من الأشخاص لقلة وعيهم، تسمح المواقع بحفظ ملفات تعريف الارتباط كوكيز Cocies التي تتمكن من تتبع أنشطة المستخدمين وجمع معلومات عنهم، وأبرز مثال على ذلك فايسبوك الذي يقوم بتتبع أنشطة مستخدميه حتى في حالة الخروج من الموقع، فيجب عليك معرفة المتصفحات الآمنة التي يمكنك استخدامها كمتصفح Ghost Browser الذي يتيح لك الكثير من الامتيازات الآمنة.

شاهد ايضا

كيف تصبح هاكر؟ دليلك الشامل لدخول مجال الاختراق

كيف تخترق المتصفحات خصوصيتك وتجمع معلومات عنك

5- استخدام محركات بحث آمنة

تعتبر محركات البحث من أهم الأدوات التي تستخدم في جمع المعلومات عن المستخدمين وتعقب نشاطاتهم، وذلك بالخصوص من خلال ظهور الإعلانات المتكررة عن نفس الشيء، فتقوم الكثير من محركات البحث بتسجيل كافة عمليات البحث التي يقوم بها المستخدم لاستخدامها في أغراض إعلانية أو بيعها لمؤسسة البيانات أو غيرها، ولهذا عليك استخدام محركات أكثر أمنا وحماية خصوصيتك التي لا تتبع أي معلومات عنك.

6- الاعتماد على خدمة البريد المشفر

إن اعتمادك على خدمة البريد المشفر تعد من أهم المراحل التي يجب عليك القيام بها، فمن المعلوم أن خدمة الرسائل الإلكترونية خدمة جد مهمة للتواصل، إلا أنه معظم مقدمي هذه الخدمة يقومون بطلب معلومات عند التسجيل حتى عند تقديم معلومات غير حقيقية فإن تتبع مزود الخدمة لنشاط المستخدم يمكنه التغلب على ذلك.

ملحوظة1: إذا كنت تريد إرسال رسائل بشكل مجهول دون أن تمتلك إيميل حقيقي يمكنك الاعتماد على مواقع إرسال بريد مشفر بحيث يمكنك الحفاظ على هويتك بشكل كامل.

ملحوظة2: إذا أردت أن تستخدم خدمة تمنحك بريد إلكتروني مشفر ومحمي يمكنك الاعتماد على خدمة Proton التي تقدم البريد بشكل مجاني تماما.

إقرأ أيضا

كيف تصبح هكر أخلاقي من الهاتف او الكمبيوتر – دليل شامل لتصبح هاكر اخلاقي

كيف تتصفح الانترنت بشكل مجهول

7- الابتعاد عن مواقع وتطبيقات التواصل الاجتماعي

تعتبر مواقع وتطبيقات التواصل الاجتماعي من أسوأ الأشياء فيما يتعلق بالخصوصية وحماية بيانات المستخدمين، فهاته المواقع تفعل المستحيل من أجل الحصول على بيانات المستخدمين، وذلك عن طريق الأذونات التي يطلبها أو من دون علم المستخدم، وفي علم الكثير فضيحة كامبريدج أناليتكا، شركة تحليل بيانات قامت باختراق بيانات أكثر من 2 مليار مستخدم، وتعد هذه الخطوة من الخطوات المهمة التي يجب عليك اتخاذها أو تفعيل الخطوات اللازمة للتوفر على الخصوصية والأمان.

8- عدم استحدام المعلومات المالية على الإنترنت

كنصيحة من الكثير من الخبراء لا يجب أن تستخدم معلواتك المالية للشراء من الانترنت مثل حساب باي بال أو البطاقات الائتمانية الخاصة بك، فيمكنك الاعتماد على بعض الحلول مثل البطاقات الافتراضية التي يسهل الحصول عليها ولا تقوم بترك أية معلومات تخصك من خلال حذفها من النظام فور انتهاء صلاحيتها، ويمكنك كذلك استخدام العملات المشفرة كحل بديل بحيث تعتبر هذه العملات غير قابلة للتتبع، ولا يمكن اقتناء أثرها ولا معرفة الأشخاص الذين يتعاملون بها.

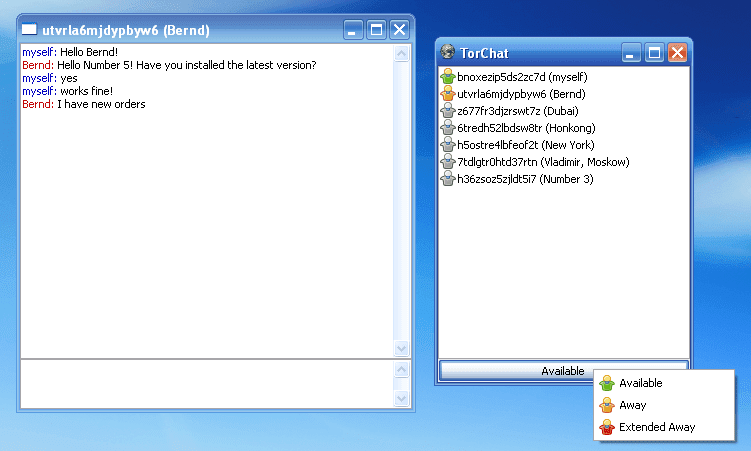

9- الاعتماد على خدمة TorChat للمراسلة

خدمة TorChat تعد من أفضل الخدمات التي تقدم خدمة المراسلة الآمنة، وذلك باستخدام تشفير End-To- End، بحيث توفر لك أقوى خدمة للشات بشكل مجهول وتعتمد على شبكة تور في تشفير الرسائل ونقل الملفات، كما أنه يتم استخدام اسم مستخدم عشوائي دون حاجة إلى تسجيل أو غيره ويمكن التواصل مع الجميع بشكل مجهول تماما.

ملحوظة: هناك الكثير من الخدمات والتطبيقات التي تستخدم المراسلة الآمنة مثل واتساب وتيليغرام … ولكن هذه التطبيقات تطلب إنشاء حساب وتقديم بعض المعلومات لاستخدام خدمتها.

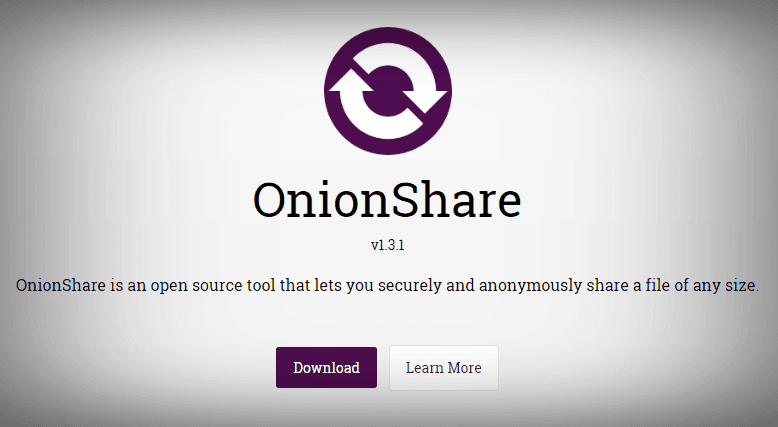

خدمة OnionShare من الخدمات التي تتطلب شبكة تور للبقاء مجهولا على الأنترنت والاستفادة بكافة المزايا، إلا أنه يجب عليك بعض المجهود للاستفدة من ذلك، فخدمة OnionShare تمكنك من إنشاء خادم إنترنت يمكن الوصول إليه على شبكة تور ثم تقوم بإنشاء رابط لا يمكن تخمينه للملف ولا يمكن ﻷي شخص معرفته سوى القائم بالأمر.

شاهد ايضا

أقوى 12 دورات لتعليم الاختراق الأخلاقي بالعربية

أفضل متصفحات آمنة اتصفح الإنترنت بشكل مجهول

لا عودة للحياة السابقة

عند قيامك بالخطوات السابقة وتدخل على الأنترنت بشكل مجهول لا يمكنك أن تعود الى الحياة السابقة، فلن تتمكن من البقاء مجهولا إذا قمت بفتح حساب فيسبوك قديم قمت بإنشائه ووضع كافة معلوماتك فيه، أو في حالة قمت بفحص بريد إلكتروني قمت بإنشائه سابقا، فإذا كنت تريد فتح موقع جديد عليك بتطبيق كافة الخطوات السابقة عبر متصفح تور واستخدام ايميل مشفر ولا تستخدم أي إسم قمت باستخدامه في السابق ولا اي معلومة عنك.

تصفح الإنترنت بشكل مخفي دون الحاجة لمسح السجل في كل مرة والتخلص من مراقبة الاخرين لك

☆☆☆ إلى هنا ننتهي ونتمنى ألا نكون قد أطلنا عليكم الشرح ولكن قد ضمننا كافة المعلومات اللازم عليك اتخاذه لتشق الطريق الصحيح لحماية كافة المعلومات الخاصة بك، وفي الأخير نتمنى أن يعجبكم الموضوع وتشاركونا آرائكم بوضع بصمتكم ☆☆☆

إقرأ أيضا

هل يمكن اختراق الجوال عن طريق Mac Address؟

افحص موقعك واعرف إن كان قابل للاختراق أم لا