برنامج كشف التجسس للاندرويد افضل طريقة مجانية لحماية هاتفك من التجسس

توجد مجموعة من برامج التجسس ضارة تتسلل إلى جهاز الاندرويد الخاص بك وتراقب أنشطتك لهذا أنت في حاجة إلى طريقة لكشف التجسس في هاتفك وحمايته.

سبق أن شرحنا أكواد حماية الهاتف من التجسس (فحص أمان الهاتف)، بالإضافة إلى ذلك توجد بعض الطرق المهمة التي من الضروري معرفتها لحماية هاتفك.

في الفقرات التالية من هذا المقال سنتعرف على جميع طرق حماية هاتفك من التجسس والاختراق بشكل مضمون، فقط ركز قليلا.

كيف تحمي هاتفك من التجسس والاختراق

من أجل حماية جهازك من أي عملية تجسس أو اختراق من المهم أن تكون على دراية بالطرق التي يتم استخدامها في اختيار الهواتف، سبق أن شرحت هذه الطريق في هل يمكن اختراق الهاتف عن طريق رابط ملغم ؟ ستجد الطرق التي يتم استهدافك بها والتجسس عليك.

بعد التعرف على الطرق ستتمكن من حماية نفسك منها من أجل تنجنب اي سبب يمكن أن يؤدي إلى التجسس على هاتفك. من أهم الإجراءات البسيطة والممة جدا التي يمكنك من خلالها حماية هاتفك من التجسس هي:

- عدم تحميل البرامج والتطبيقات من مواقع عشوائية وغير موثوقة.

- عدم الدخول على أي رابط لا تعرفه، أو الدخول على الروابط العشوائية التي تصل على البريد الالكتروني أو منصات التواصل الاجتماعي.

- لا تشارك معلوماتك الشخية مع أي شخص آخر،مثل البريد الالكتروني، أو الباسورد أو كود الهاتف.

- لا تترك هاتفك في متناول أي شخص آخر حتى إذا كنت تعرفه جيدا.

- استخدام برنامج مضاد الفيروسات موثوق وقوي.

- عمل فورمات شامل لهاتفك.

برنامج كشف التجسس للاندرويد وحماية الهاتف

برامج التجسس هي برامج تشويش يمكن أن تخدعك بالاعتقاد بأنها غير موجودة، فعادةً ما تحقق برامج التجسس ذلك من خلال إلصاق نفسها بنظام التشغيل بطريقة غير مباشرة

بالإضافة إلى الإجراءات السابقة التي يمكنك اتباعها من أجل حماية هاتفك من أي عملية تجسس وحتى لا تسقط ضحية للبرامج الخبيثة والفيروسات الضارة، الطريقة الأخرى المهمة هي تحميل برنامج مكافحة الفيروسات للاندرويد.

توجد مجموعة من البرامج الموثوقة التي يمكنك استخدامها لحماية هاتفك وفحصه وإزالة أي برنامج ضار منهن شريطة تحميله من المواقع الرسمية. سبق أن شرحنا أفضل هذه البرامج في افضل برنامج لازالة الفيروسات من جذورها للاندرويد وحماية الهاتف.

تطبيقات لاكتشاف برامج التجسس على Android

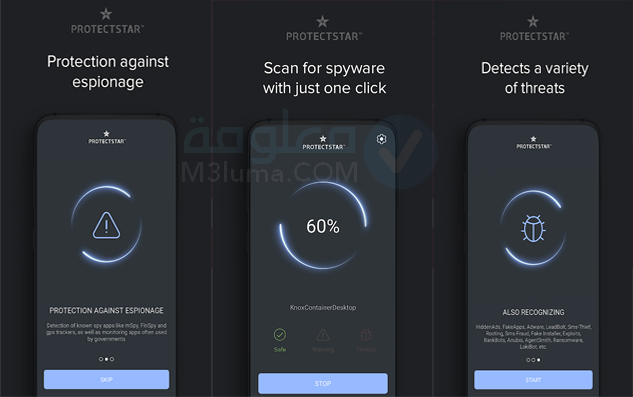

توجد العديد من التطبيقات لمساعدتك في اكتشاف هاتفك وتحديد ما إذا كان قد تم اختراقه أم لا، وأهم هذه التطبيقات ما يلي:

1- الماسح المجاني لمكافحة التجسس الخصوصية

يساعدك هذا التطبيق في تحديد ما إذا كان جهازك قد تم اختراقه للتجسس أم لا، بالإضافة إلى اكتشاف التطبيقات الجديدة على الهاتف والعمل على اكتشاف العديد من تطبيقات التجسس المعروفة مثل Spybubble و Eblaster Mobile والعديد من التطبيقات الأخرى.

كذلك تعمل على فحص جميع التطبيقات مع صلاحية قراءة ملف تعريف الجهاز وقراءة الرسائل المرسلة

من خصائص هذا التطبيق أنه يعطل التطبيقات التي تكتب وترسل الرسائل إلى هاتفك دون وعيك، وكذلك التطبيقات التي تستهلك رصيدك دون علمك.

2- أداة TinyCheck

هي أداة يمكن استخدامها للكشف عن البرامج الضارة على الهواتف المحمولة, حيث:-

- تم إنشاء TinyCheck لمساعدة ضحايا العنف المنزلي، لكننا أدركنا بسرعة أنه قد يكون مفيدًا للجميع في أي موقف.

- الإصدار الحالي، من ناحية أخرى، يتطلب بعض الخبرة الفنية والاستعداد للعمل مع الأجهزة.

- نظرًا لأن TinyCheck مثبت على جهاز منفصل، مثل كمبيوتر صغير Raspberry Pi، بدلاً من الهاتف الذكي، في هذه الحالة فإن الهدف من هذه العملية هو ضمان عدم تمكن أي برنامج تجسس على الهاتف من عرض برنامجنا.

- يجب تكوين هذا الجهاز المنفصل ليعمل كوسيط بين جهاز التوجيه وجهاز Wi-Fi.

- بمجرد التثبيت، ستقوم أداة TinyCheck بمراقبة وتحليل سلوكك الكامل عبر الإنترنت في الوقت الفعلي.

سينبهك TinyCheck إذا كان هاتفك الذكي ينقل الكثير من البيانات إلى خادم برامج ضارة معروفة.

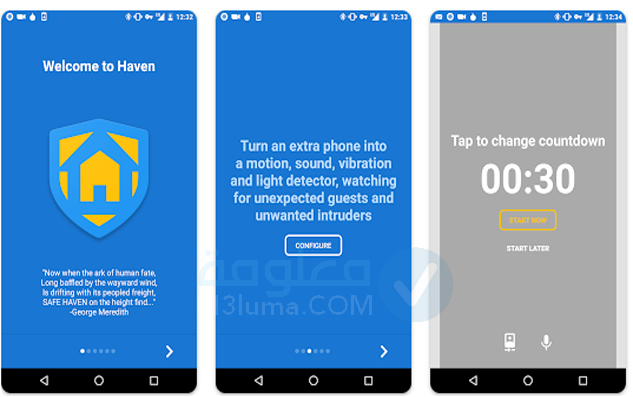

3- برنامج Haven

كشف إدوارد سنودن، عميل المخابرات الأمريكية، البرنامج الأكثر شهرة لتحديد من يتجسس عليك، حيث يستخدم تطبيق Haven الميكروفون ومستشعر الحركة والمصباح اليدوي والكاميرا للعمل مع مستشعرات الهاتف.

كيفية استخدام تطبيق Haven

- بعد تنزيل التطبيق على هاتفك، ضعه في الغرفة التي تريد أن تشعر فيها بالأمان.

- يكتشف التطبيق الأصوات غير المعتادة باستخدام برنامج الصوت والميكروفون ويحاول تسجيلها فيقوم بتنشيط الكاميرا ويسجل مقطع فيديو للمتطفل على iPhone.

- عندما يتغير سطوع الهاتف، ترسل لك تقنية التطبيق الحساسة للضوء إشعارًا.

- تطبيق مجاني لمكافحة التجسس

- تم اكتشاف هاتفك وفحصه بواسطة التطبيق.

- يكتشف ويعلمك إذا كان هناك أي تطبيقات تجسس على هاتفك تم تطويرها للتجسس عليك.

- كما أنه يعمل على حمايتك عن طريق إزالة هذه البرامج فورًا من هاتفك، حيث يقوم بالتعرف على البرامج الضارة حتى عبر الإنترنت.

4- Spy Mobile – تطبيق مكافحة التجسس

Mobile Spy هي خدمة عبر الإنترنت مقترنة بتطبيق للهاتف المحمول يسمح لك بمراقبة أنشطة الهاتف المحمول . وهي متوفرة في الإصدارات الأساسية والمتميزة.

يخطرك هذا البرنامج بالبرامج التي تم تثبيتها على هاتفك للتجسس عليك فورًا ويسمح لك بإزالتها حتى لا تتعرض للخطر.

للاستخدام في إطار قانوني، ينصحك بشدة باستخدام هذه الخدمة على هاتفك ، لمكافحة السرقة والاستخدام الاحتيالي لبياناتك الشخصية. هذه الأداة مفيدة أيضًا لمراقبة أنشطة أطفالك وموقعهم.

كيف يمكنك معرفة ما إذا كان هاتف Android به تطبيقات تجسس؟

وفقًا للتقارير، منذ بدء الإغلاق في مارس بسبب جائحة فيروس كورونا (COVID-19)، شهدت تطبيقات التجسس على الإنترنت وبرامج التتبع زيادة كبيرة مقارنة بشهر يناير وفبراير .

حيث تُمكِّن تقنيات برامج التجسس والمراقبة شخصًا ما من مراقبة أجهزة الآخرين دون علمهم أو موافقتهم، فيمكن استخدام التطبيقات المتوفرة مجانًا على الإنترنت لتتبع رسائلك النصية ومحادثاتك الهاتفية، وتتبع مكانك عن بُعد،وأيضًا التجسس عليك من خلال الكاميرا الخاصة بهاتفك.

فلا ينبغي أن يتطفل أحد على هاتفك أو جهاز الكمبيوتر المحمول الخاص بك، ولكن من المفترض أن تكون برامج التجسس مخفية ويصعب اكتشافها، وهذا بالضبط ما يحدث إذا تم وضعها في أجهزتك.

لهذا السبب، إذا أحسست أن أحد ما يقوم بالتجسس هاتفك فيمكنك القيام بكشف التجسس من خلال بعض الخطوات على هاتفك ، سأشرح في الأسفل أهم خطواتكشف التجسس على الهاتف حتى تظل آمنًا ومطمئنًا على هاتفك وعلى حساباتك.

فعلى الرغم من أنه من المفترض أن تكون تطبيقات المراقبة غير قابلة للكشف، إلا أن هناك عددًا من إشارات التحذير التي تفيد بأن هاتفك قد تعرض للاختراق، مثل ارتفاع درجة حرارة الهاتف، أو زيادة استخدام بيانات الهاتف المحمول بسرعة، أو نفاد البطارية بسرعة أثناء عدم الاستخدام، وقد تحصل أيضًا على إشعارات، أو سيستغرق هاتفك وقتًا أطول للتشغيل أو الإيقاف عن المعتاد.

خطوات كشف التطبيقات المراقبة:

إذا واجهت أيًا من هذه المشكلات السابقةعلى هاتفك، فيمكنك اتباع الخطوات التالية:-

1- تفتح هاتفك الذكي، انتقل إلى (الإعدادات).

2- حدد Wireless & Network من القائمة المنسدلة.

3- حدد “استخدام البيانات” من القائمة المنسدلة.

4- هنا سترى قائمة بجميع التطبيقات المحملة على هاتفك الذكي بالإضافة إلى استخدام البيانات الخاصة بهم.

5- قم بمراجعتها جميعًا، وإذا وجدت تطبيقًا لم تقم بتثبيته ويستخدم البيانات، فقم بإزالته على الفور.

6- ارجع إلى صفحة الإعدادات.

7- حدد خيار (التطبيقات والإشعارات) لفحص جميع التطبيقات بحثًا عن التطبيقات التي لم تقم بتثبيتها بعد.

8- يمكنك أيضًا البحث من خلال -القسم الخاص بالأمان- عن عناصر قائمة الإعدادات الغير صحيحة أو التي لم تلاحظها من قبل.

خطوات التحقق من (خدمات المساعدة)

1- تفتح هاتفك، انتقل إلى (الإعدادات).

2- حدد خيارات متقدمة من القائمة المنسدلة.

3- حدد إمكانية الوصول من هذه القائمة.

4- يمكن العثور هنا على قائمة بالخيارات التي يمكنك تخصيصها في هاتفك.

5- نظرًا لأن (خدمات الوصول) تسمح للتطبيقات بتغيير الإعدادات والقيام بمجموعة متنوعة من الأشياء الأخرى كما لو كانت مستخدمًا, فإن الوصول إلى هذا الإذن مفيد بشكل خاص لتطبيقات التجسس؛ ومع ذلك، تقدم فقط هذا النوع من الوصول للتطبيق الخاصبمكافحة الفيروسات.

إذا قمت بإلغاء قفل هاتفك ولم تتمكن من العثور على أي شيء، فهناك حل أفضل وهو استخدم إحدى أدوات اكتشاف تطبيقات التجسس، مثل:-

- التطبيق الذي يخفي هويتك.

- طلب الحصول على شهادة.

- برنامج مضاد فيروسات من كاسبيرسكي.

كيف تتجنب الوقوع ضحية للتجسس

من السهل تبديل هاتفك بآخر جديد عن طريق عمل الآتي:-

- يجب اتخاذ الاحتياطات في البداية، كما هو الحال مع المجالات الأخرى للأمن الرقمي.

- فقبل اتخاذ أي إجراء، يجب عليك إخطار الشرطة المحلية في منطقتك إذا كنت تشك في أن شخصًا يحتمل أن يكون عنيفًا يراقبك.

- احمِ هاتفك بكلمة مرور قوية لا تخبر بها أي شخص آخر.

- قم بتثبيت تطبيق مكافحة فيروسات حسن السمعة وراقب هاتفك بشكل متكرر.

- احرص على تغيير كلمات المرور الخاصة بك لجميع حساباتك ولا تشاركها مطلقًا.

- يجب تنزيل التطبيقات من مصادر رسمية فقط، مثل Google Play.

كيف يمكنك معرفة ما إذا تم اختراق شريحة هاتفك أم لا؟

فيما يلي بعض الإجراءات التي يجب اتخاذها لتحديد ما إذا تم اختراق شريحة أم لا:

- تحقق من جميع تفاصيل اتصال البيانات، والتي يمكن أن توجد في إعدادات الهاتف، للتأكد من عدم وجود رقم غريب.

- الحصول على معلومات حول المكالمات الصادرة والواردة للشبكة باستخدام بعض البرامج أو التطبيقات، ثم تطبيقها (Network Info) والتي تناسب أنظمة Android.

- من المجدي التوجه لأقرب صالة عرض لمزود الخدمة وطلب اختبار تشخيصي لرقم الهاتف، مما سيتيح لك رؤية جميع استخدامات الشريحة وحركاتها من خلال سجل دقيق، وكذلك تحديد الرسائل والمكالمات الواردة والصادرة.

- للتأكد من عدم قيام أي شخص بالرد على الهاتف أو لتأكيد نوع الرسائل الآلية التي يتم تلقيها، اطلب رقم الهاتف من رقم مختلف.

- يمكن أن يكون قد تم اختراقك إذا تلقيت رسائل تفيد بأنه لا يمكنك الاتصال بالإنترنت وأنك تفقد الرسائل النصية والمكالمات الهاتفية لأنهم يتم توجيههم إلى الهاتف الآخر بنفس الرقم.

كيفية حماية بطاقة SIM الخاصة بك من الاختراق SIM JACKER

كما ذكرنا سابقًا، تعرض ثغرة SIMJACKER جميع أنواع الأجهزة المحمولة من مختلف الشركات المصنعة لخطر الاختراق، وعلى الرغم من محاولات المطورين لمعالجة المشكلة، إلا أنها لا تزال قائمة.

مع ذلك فإن هناك عدد قليل من الأحكام الفردية مثل أن بعض مشغلي شبكات الهاتف المحمول قد حاولوا بناء عملية تحليلية لمنع النصوص المشبوهة.

لحماية الهاتف من هذه الاعتداءات أو الاختراق، اتصل بمشغل الاتصالات واطلب استخدام مرشحات الشبكة لمنع رسائل SMS التي بها ثغرة (Sim Jacker) من الوصول إلى الهاتف، أو اطلب استبدال الشريحة بأخرى بها ميزات حماية.

عن طريق استنساخ بطاقة SIM الخاصة بك، يمكنك التجسس على الآخرين.

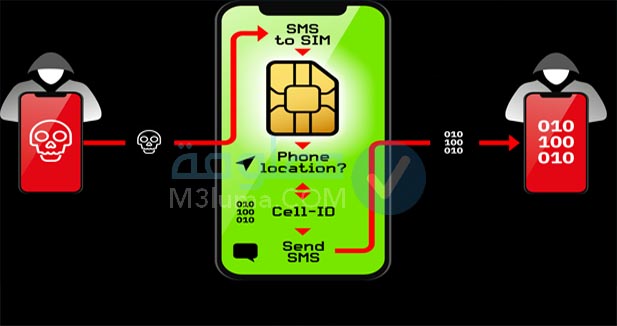

تجدر الإشارة إلى أن كل شريحة بها ثلاثة أكواد أساسية، وهي الأساس الذي يقوم به المتسلل لاختراق الهاتف باستخدام الرقم الوهمي, وهذه الرموز هي التالية:

- رمز IMSI هو تعريف فريد لكل عميل في خدمة الهاتف المحمول الدولية ويتألف من رمز البلد أو معرف الشبكة.

- نظرًا لأن لكل شريحة رقمها التسلسلي الفريد، فإن رمز ICCID هو الرقم التسلسلي للرقاقة.

- إن أهم هذه الأكواد بالنسبة للمتسلل هو رمز التشفير للشريحة (Ki), حيث سيكون قادرًا على نسخ الشريحة أو استنساخها وبالتالي التجسس على جميع البيانات والمعلومات إذا كان بإمكانه فك تشفير هذا الرمز.

يمكن تحديد الرمزين الأول وكذلك الرمز الثاني باستخدام قارئ شرائح (SIM)، فيتعذر حين ذلك قراءة الشريحة الأخرى من خلال هذه الطريقة، ولكن يمكن استنساخها وبيعها باستخدام بعض التقنيات الذكية.

بعد قراءة بيانات الشريحة قم بفك تشفيرها ونسخها قبل كتابتها على شريحة تسمح بالبرمجة والكتابة.

تنبيه مهم

نظرًا لوجود العديد من تقنيات الاحتيال التي يستخدمها المتسللون للحصول على بيانات الشريحة، مثل الاتصال بمزود الخدمة والادعاء بأنه موظف في هذه المؤسسة والرغبة في التحقق من الرقم التسلسلي للشريحة، فلا ينبغي الاحتفاظ بالشريحة في مكان بعيد عن العين، حتى لا يتمكن المخترق من استنساخها، هذه إحدى عمليات الاحتيال التي يرتكبها هؤلاء المتسللون.

كيفية الحفاظ على بطاقة SIM آمنة من التجسس

على الرغم من الاحتياطات المكثفة التي اتخذتها شركات الاتصالات لتقليل تعرضها للاختراق، فقد تم اختراقها عبر برامج فك التشفير أو البرامج الرقمية, من أشهر الشركات التي تم اختراقها هي Twitter و Google و Facebook؛ ومع ذلكمن الممكن الحماية من اختراق بطاقة SIM باستخدام عدة طرق ومنها:-

- حفظ البيانات الشخصية: كما ذكرنا سابقًا، يستخدم المتسلل البيانات التي تم الحصول عليها عبر الإنترنت، مثل تاريخ الميلاد والعنوان، لإقناع خدمة العملاء بأنه الشخص الذي لديه رقم الهاتف، لذلك يجب عدم نشر هذه المعلومات عبر الإنترنت.

- إضافة رقم سري أو (PIN) إلى بطاقة (SIM) لتأمينها من الهجمات غير المتوقعة ومنع التغييرات أو الوصول غير المصرح به.

- لتوفير الحماية المثلى، قم بقفل بطاقة SIM بالنقر فوق إعدادات قفل بطاقة SIM، واختيار إعداد أمان آخر، واختيار شاشة القفل.

- يجب أن تكون حذرًا، حيث يتخصص بعض المتسللين في استخدام هاتفك في بضع دقائق للتعرف على الرقم التسلسلي لبطاقة SIM واختراق الهاتف بسهولة.

- يجب ألا تستخدم بياناتك ومعلوماتك الشخصية على الإنترنت إلا بالحد الأدنى، واحذر من الرسائل الغريبة أو غير المعروفة، ولا تترك الهاتف المحمول في أماكن بعيدة حيث يوجد بعض المتسللين المتخصصين في استخدام هاتفك.

برنامج الاختراق (SIM Jacker) للاندرويد يجب الحذر منها

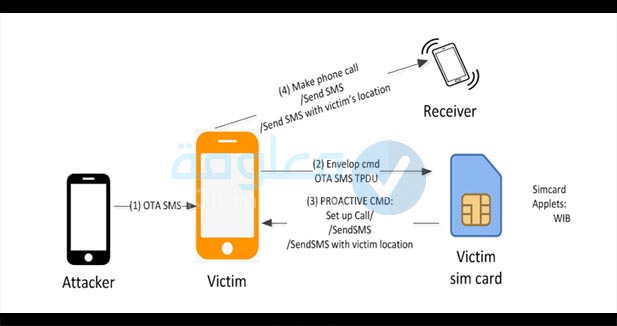

يتم اختراق الشبكة الخاصة بالجوال من خلال ثغرة في بطاقة SIM المعروفة بـ (SIM Jaker)، وهي الشبكة التي تم اختراقها عبر الرسائل النصية القصيرة، فتظهر الرسالة على الجوال تحمل رابط أو كود معين مع بعض التعليمات أو الأوامر للتحكم في بطاقة الهاتف، سبق أن شرحت هذه الطرق في ما هي الهندسة الاجتماعية Social engineering وكيف يتم استخدامها في الاختراق ستجد فيه جميع الطرق التي يتم اختراق هاتفك عن طريقها.

معظم الهواتف المحمولة، بما في ذلك الأجهزة الذكية التي تستخدم نظام iPhone أو Android، معرضة للخطر نظرًا لاستخدام (SIM Jaker) في جميع أنظمة التشغيل، لذلك سيتم معرفة الكثير من المعلومات حول موقعك وأرقام التعريف الدولية للأجهزة المحمولة.

يتكون من رمز الدولة وكذلك معرف الشبكة، ثم يتم إرساله إلى جهاز آخر مختلف عن الجهاز الذي تم إرسال الرسالة من خلاله من أجل المشاركة في عملية الاختراق، نتيجة لذلك يمكن التجسس على جميع المكالمات الهاتفية، وكذلك الأرصدة المسروقة والحسابات المصرفية المخترقة، إذا كانت مرتبطة برقم هاتف وعنوان بريد إلكتروني.

كيف يمكن تصنيف برامج التجسس؟

توجد برامج تجسس تراقب نوعًا معينًا من البيانات، على سبيل المثال برامج غير ضارة تمامًا وتسعى فقط إلى تتبع محفوظات الاستعراض عبر الإنترنت من أجل توفير تلك المعلومات للمعلنين.

بينما يتتبع البعض الآخر جهات اتصالك أو موقعك الجغرافي، ولا يزال البعض الآخر ضارًا، نظرًا لأنه يركز على سرقة بيانات اعتماد الشبكة وكلمات المرور الخاصة بك، فإنه يعد عمداً إجرامياً وضاراً بالنسبة لك.

خلاصة:

في نهاية مقالنا فقد بينا جميع البرامج التي يمكنك استخدامها لكشف التجسس وكذلك طريقة الحماية من التجسس على هاتفك.