ازاى اهكر تليفون عن طريق رابط

قد لايزال الكثير يعتقد أن عمليات الإختراق والهكر هي أمور غير ممكنة أو أن عمليات التجسس من الصعب الوقوع فيها، نحب أن نعلم كل المتابعين أن عمليات الإختراق والهكرز وسرقة الحسابات وتشفير الشبكات والتجسس صارت الآن منتشرة أكثر مما تتوقوعون، السبب بكل بساطة هو تطوير أساليب السرقة والإختراق ومعها كل البرامج والتطبيقات والمواقع الإحتيالية المساعدة في ذلك، فبات الجميع بإمكانه اختراقه بسهولة والتجسس عليك حتى أقرب الأشخاص إليك، لذلك من الضروري الحذر ! ومتابعة المقال لمعرفة كل أساليب وثغرات الوصول إليك بالكامل.

مهم للغاية !

تعتبر عمليات الإختراق والتجسس والسرقة الإلكترونية من بين أبشع وأكثر الأمور السيئة التي يمكنك التعرض إليها، وعادة مانقدم الكثير جدا من المواضع المتعلقة بعالم الإختراق والتجسس وسرقة الحسابات تهكير الشبكات ليس من باب التشجيع على هذه الأعمال وإنما للتوعية بها، لأن أفضل وسيلة للحماية هي معرفة كل الطرق الإحتيالية وأساليب الهاكرز للوصول إلى هاتفك وملفاتك، أما بخصوص طرق هكر تليفون عن طريق رابط سنشرحها في مقالنا هذا.

إقرأ أيضا اختراق الأجهزة عن طريق إرسال رابط

اختراق الهاتف عن طريق رابط ملغم

اختراق الهاتف من خلال رابط ملغم من بين أكثر الطرق الشائعة التي صار يستعملها الكثير وليس فقط المتخصصين في عالم القرصنة والبرمجة والتهكير، ولأن الكثير طور من أساليب التجسس والإختراق صارت عمليات التهكير من خلال الرابط الملغم عمليات تقليدية إلى حدما لكن خطورتها قوية للغاية.

بكل بساطة الروابط الملغمة تكون عبارة عن روابط زيارة صفحة أو تحميل تطبيق أو برنامج أو فقط بمجرد النقر على الرابط يتم اختراقك على الفور، وغالبا ماتتم عمليات التهكير هذه في صفحات الفيس بوك وخاصة في المشاركات المتعلقة بمسابقات “الأبراج واعرف حظك، انظر لشكلك في المستقبل وغيرها…” بمجرد نقرك على هذه الروابط وادخال معلومات التسجيل يتم الوصول إليك مباشرة.

الروابط الملغمة تنتشر بشكل كبير في عدد من المواقع المشبوهة خاصة مواقع الألعاب التي تدعي الشحن مجانا، أو مواقع الإحتيالية الخاصة بالربح من الإنترنت عن طريق النقر أو غيرها، من جهة أخرى قد يتم مشاركة الرابط الملغوم معك في رسالة وبمجرد النقر عليها يتم اختراقك في الحال، تتضمن الروابط الملغومة فيروسات وبرامج ضارة وخبيثة، تغزو النظام وتقوم بنسخ نفسها بشكل سريع للغاية لكي لايتمكن النظام حذفها، بعد ذلك تعمل على تسريب المعلومات للمخترق وهذا أمر خطير وقد يكون مدمر للالاف من الأشخاص خاصة إذا كان الهاتف يحمل حسابات بنكية وغيرها…

يتم الإختراق عن طريق الهندسة الإجتماعية التي يتم فيها استقاطب الضحية للوقوع في الفخ، من خلال انشاء صفحة مزورة مطابقة لصفحتك مثلا مع نفس البريد الإلكتروني الخاص بك ويتم استدراجك للصفحة والنقر على الرابط المغلم فيتم اختراقك مباشرة، ويمكن للهاكرز الوصول لصورك ملفاتك فتح الكاميرا التجسس عليك تسريب المعلومات وأمور كارثية، لذا من الضروري الحذر.

اختراق الهاتف عبر (SIMJacker)

الطرق الكارثية الأخرى التي يمكن ليس فقط الهاكر بل حتى الأشخاص العادية أن تخترقك وتقوم بسرقة حساباتك هي عبر استعمال رقم هاتفك، ومع الأسف فرقم الهاتف من السهولة جدا الحصول عليه، من جهة أخرى أن الرقم الثابت للأشخاص عادة مايتم ربطه بكل الحسابات سواء الأبناك الإفتراضية في الهاتف أو الحقيقة وحتى حسابات السوشيال ميديا، بمعنى أن الوصول إلى رقم هاتفك يعني ضياعك بالكامل.

طبعا رقم الهاتف جزء من هوية المستخدم في عالم الويب وعادة ما يتم تأكيد مختلف العمليات عبر رقم الهاف، ويمكنك تحسس خطورة الأمر من خلال ما توصلت إليه شركة (AdaptiveMobile Security) المختصة في أمن شبكات الهاتف المحمول، بحيث صرحت أن عمليات التهكير عن طريق شريحة سيم SIM تتم عبر ثغرة يطلق عليها اسم (SIMJaker)، هذه الثغرة هي منفد خلفي حقيقي للقراصنة وتتم العملية بواسطة الرسائل القصيرة وسنشرح كيف هذا.

بكل بساطة الإختراق يكون عبر ارسال الهاكر رسالة (SMS) إلى رقم هاتفك، الرسالة تتضمن رابط يوجهك مباشرة إلى المتصفح يتضمن الرابط رموز معينة، بمجرد النقر عليه يتم فرض العديد من الأوامر البرمجية على الشريحة تفيد السيطرة على نظام الهاتف وسلب المعلومات منه، وتتم الطريقة استنادا على برنامج تتعرف عليه بطاقة SIM وهو “S@T Browser”.

والخطير أكثر في هذه النوعية من عمليات الإختراق أنها تتم بشكل غير مريب ولايترك أثر، ولايتعلق الأمر بمستوى أمن النظام أو الهاتف، لأنه الإختراق يكون عبر ( SimJacker) فمن الصعب على نظام الحماية كشفه أو التصدي له، وبالتالي كل الهواتف الذكية بمختلف أنظمة التشغيل سواء الاندرويد android أو الايفون ios هي معرضة لهذه النوعية من عمليات الاختراق.

يكون نممط سحب المعلومات في هذه الحالية من خلال الموقع الذي يتم تحويلك إليه عبر الرابط الذي توصلت به في الرسالة القصيرة، ويساعد في هذا الأرقام المعروفة بالهوية الدولية للأجهزة المتنقلة (IMEI) حيث يتكون من رمز الدولة ومعرف شبكة الاتصالات، هذه المعلومات بعد سلبها يتم اعادة توجييها إلى الجهاز الثاني الخاص بالمخترق، والأخطر هنا أنه يصير يملك صلاحيات الوصول إلى سجل المكالمات سرقة الرصيد اختراق الحسابات البنكية لذيك بعد قيامه بربطها برقم هاتفك وبريدك الالكتروني الذي هو يمكلها الآن.

اختراق الهاتف عن ببرنامج Droid jack

في السابق كانت عمليات الإختراق والسرقة والتهكير حكر على الأشخاص التي تعمل في مجال البرمجة الغير أخلاقية ويكون الأشخاص متمرسة في مجال القرصنة، أما الآن صار حتى الأشخاص العادية بإمكانهم الإختراق والتجسس على الأشخاص من خلال عدد من البرامج والتطبيقات التي تتيح لك هذا، هذا التطبيقات هي بمثابة فيروسات وملفات خبيثة تتكارث في النظام بشكل يتم فيه السيطرة على الجهاز بشكل كامل.

سنقدم مثال بخصوص هذه البرامج التي تتيح لك اختراق الهاتف بالكامل وهو Droid jack، تم تصميم هذه البرنامج وتطويره قصد اختبار أمن الهواتف، لكن مع الأسف يتم استخدام هذا البرنامج في التجسس على الأشخاص وسرقة معلوماتهم وبياناتهم الشخصية بما في ذلك الصور والملفات وحتى الحسابات الإفتراضية والبنكية، وحتى تستوعب خطورة هذه البرامج والتطبيقات يمكنك معرفة أهم الصلاحيات التي يتيحها لك مثل برنامج Droid jack:

- القدرة على تمكين الهاكر من بلوغ سجلات المكالمات.

- القدرة على إرسال بعض الرسائل النصية عن طريق جهاز الضحية.

- يوفر لك Droid jack صلاحيةالوصول لسجل المكلمات مع ميزة تسجيلها من خلال الهاتف.

- الأكثر من هذا أن التطبيق يمكن المخترق حتى من اجراء مكالمات هاتفية من الجهاز نفسه.

- تشغيل كاميرا الهاتف مع امكانية التقاط الصور يقوم بتوصيله بكاميرا الهاتف.

- اخد مقاطع فيديو من تسجيل الكاميرا الخاصة بالهاتف.

- استعمال تقنية CPS لتحديد مكان الضحية بالكامل.

إذا أردت التعرف على شرح برنامج DroidJack اختراق الاندرويد وتحكم بجهاز كاملا

فكل ما عليك هو النقر على الرابط التالي، سيتم نقلك فورا إلى مقال قدمنا فيه شرح كامل بخصوص برنامج DroidJack اختراق الاندرويد وتحكم بجهاز كاملا، يمكنك التعرف أكثر على هذا البرنامج مميزاته طريقة استخدامه مع الشرح بالصور عبر الرابط التالي:

هناك تطبيقات اختراق الهاتف أخرى كما أشرنا لاتقل خطورة عن Droid jack، والأخطر كما قلنا في هذا أن هذه التطبيقات تمكن الأشخاص حتى العادية من انتهاك خصوصيتك وسرقة معلوماتك بما فيها حساباتك البنكية وكل ماتملكه، عادة هذه التطبيقات قد يتم تحميلها على هاتفك واخفائها وتعتبر هذه من الطرق الشائعة للإختراق والتجسس.

لذلك احذر كثيرا من أقرب الناس إليك ولاتترك هاتفك وكود الدخول الخاص به في يد أي شخص أو صديق، ويمكنك معاينة أخطر تطبيقات اختراق الهاتف هذه كمايلي:

- تطبيق موبيلستيل Mobistealth

- تطبيق فليكسي سباي FlexiSPY

- تطبيق Mspy

- تطبيق Termux

- تطبيق Kali NetHunter

- تطبيق IP Tools

- تطبيقات Network Analyzer

- تطبيق Shark For Root

- تطبيق WIBR

- تطبيق Androrat

- تطبيق Zanti

- تطبيق Sniffer Wicap Pro

- تطبيق Blackmart

- تطبيق dSploit

- تطبيق Network Mapper

- تطبيق DroidSheep Guard

- تطبيق DroidSheep

- تطبيق شبكة Spoofer

- تطبيق الباحث APK

- تطبيق Andro Hackbar

- تطبيق bugtroid PRO

- تطبيق Eviloperator

- تطبيق Spoof

- تطبيق WhatsApp Sniffer

- تطبيق AndroRAT

- تطبيق Droid SQLi Android

يمكنك التعرف على تطبيقات هكر الهاتف هذه كل على حدة مع معاينة أهم الصلاحيات والإمكانيات التي توفرها هذه التطبيقات للمستخدمين من خلال النقر على الرابط التالي، إذ سبق لنا وأن قدمنا شروحات بخصوص هذه التطبيقات يمكنك التعرف عليها من خلال التالي:

تابع على الفيديو التالي الشرح التطبيقي بخصوص طريقة عمل لينك ملغم| توعية امنية:

اقرأ أيضا: كود معرفة اختراق الهاتف

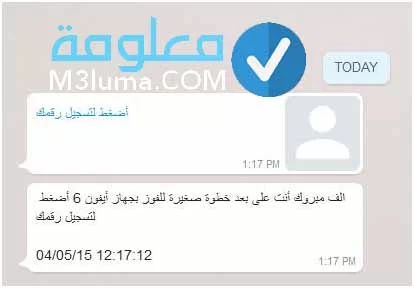

اختراق الهاتف عن طريق واتساب whatsapp

من بين طرق اختراق الهاتف الشائعة جدا التي من الضروري أن تنتبه لها هي الروابط التي يتم مشاركتها معك في مختف حساباتك الخاصة بالشات والدردشة وخاصة على حسابك الواتس آب، ومع الأسف الكثير جدا من الأشخاص تسقط في فخ التصيد هذا، لأن الرسائل عادة ماتتضمن رسائل الفوز بهدايات وقرعات وإنما هي في الحقيقة سوى روابط ملغومة بمجرد النقر عليها يتم اختراقك في الحال وتسلل الفيروس إلى هاتفك.

يتم جلب ارقام الهواتف القديمة هذه الأرقام غالبية مالكيها كبار السن وموظفين أقل خبرة في عالم التلكنلوجيا وتطور الهواتف والتطبيقات، يتم ارسال لهم هذه الرسال على الواتس آب وطبعا كبار السن يملكون حسابات بنكية وغيرها، وبالتالي يتم اختراهم والعواقب طبعا تكون كارثية، لذلك من الضروري التوعية بهذه الأمور وتوعية حتى الأسرة والمحيط القريب منك.

قد تظهر لك رسالة:

“لقد ربحت معنا سيارة فخمة، لاستلام هديتك اتصل بالرقم التالي” ويضع لك الرقم. حينما تتصل بذلك الرقم سيتم النصب عليك، إما اختراق هاتفك أو سرقة بياناتك. سوف تلاحظ أن مثل هذه الأرقام إذا بحثت عن مصدرها ستجدها لدول إفريقية.

قم بتجاهل هذه الرسائل وحدفها بالكامل، لأن المنطق بشكل عام لن تجد أي شخص يرسل لك هدية أو قسيمة شراء أو رصيد مجاني أو مال بشكل عفوي بدون مقابل، وإن وجدت هذه الحالة تكون نادرة ولاتصدر بهذا الشكل لذلك امنخ نفسك دقيقة من التفكير لكي تعلم أن هذه طريقة للإحتيال والتصيد لإختراقك بكل سهولة.

أهم النصائح حماية الموبايل من الاختراق

في الأخير هناك بعض النصائح والإرشادات الأمنية التي من الضروري اتباعها قصد حماية موبايل الخاص بك من أي أساليب اختراق أو عمليات تصييد قد تتعرض إليها:

- رقم هاتفك الاصلي الذي تربط به حساباتك البنكية يجب ألا تشاركها مع أي شخص.

- يفضل تخصيص رقم لحساباتك لاتربطه بأي نشاط آخر.

- تجنب المشاركة في التحديات على الفيس بوك الخاصة بكيف ستبدو في سنة….؟ حظك اليوم وغيرها…..

- عدم النقر على أي رابط مشبوه على الواتس آب.

- عدم النقر على أي رابط تحميل في المواقع المشكوك فيها.

- قم بتنصيب أحد تطبيقات الفحص ومحاربة الفيروسات لتحقق من عدم وجود تطبيق تجسس مخفي في هاتفك.

- عدم تقديم معلومات حسابك في أي موقع يطلب منك التسجيل غير موثوق أو من رابط توصلت به من رسالة على الهاتف أو على احدى تطبيقات الشات.

- احذر الصفحات المزورة أو التي تنتحل اسمك.

- احذر الرسائل على البريد الإلكتروني المزيفة على أساس أنها من شركات لأبناك تتعامل معها مثل paypal أو حساب تعمل بها.

- من الضروري البحث عن أي تطبيق قبل تنصيبه، وتجنب تنصيب التطبيقات بصيغة APK.

اقرأ أيضا: كود إلغاء اختراق الهاتف