هل كنت تضن بأنه يوجد برنامج أو تطبيق للهاتف يمكنه اختبار جميع أنواع الشبكات اللاسلكية واكتشاف كلمة السر، قد تجد العديد من البرامج والتطبيقات على الانترنت، لكن أغلب تلك التطبيقات خطيرة أو ضعيفة لا ينصح بتجربتها.

في هذه الحالة يمكنك الاقتصار على استخدام تطبيق ZANTI من أجل اختبار الواي فاي من الهاتف. هذا التطبيق بالرغم من أنه متوفر للتحميل والتثبيت على الاندرويد، إلا أنه غير متوفر على جوجل بلاي، لذا في حال اختبار الشبكة ومعرفة هل يمكن كشف باسورد الواي فاي الخاص بك يمكن استخدامه، والاستفادة من أدواته من رابط خارجي كما سنوضح.

في هذا المقال سنقوم بـ شرح وتحميل تطبيق ZANTI بالتفصيل من التحميل حتى الاستخدام، ستجد في الأسفل شرح لجميع الأدوات التي يعمل بها تطبيق ZANTI، فقط تابع المقال بتركيز حتى الأخير لتتمكن من استخدامه بالشكل الصحيح.

اقرأ أيضا:

شرح AndroDumper برنامج فتح شبكات الواي فاي

برنامج فتح شبكات الواي فاي المحمية

كيف افتح شبكة واي فاي برقم سري بدون برامج

zANTI هو تطبيق آمن تمامًا ولا يحتوي على أي فيروس. لمن لا نجده متوفر على Google Play لأنه لا يتطابق مع الحد الأدنى من المعايير. تذكر تعطيل هذا الخيار مرة أخرى من أجل سلامتك أو قم فقط بتثبيت البرامج من متجر Google Play.

شرح تثبيت تطبيق ZANTI

الخطوة 1:

أول شيء قبل تثبيت تطبيق ZANTI ، لابد من تحميله أولا، كما قلت فإن التطبيق غير متوفر على جوجل بلاي،وبالتالي يجب تحميله من رابط خارجي APK. يمكنك تحميله مباشرة من الرابط التالي:

الخطوة 2:

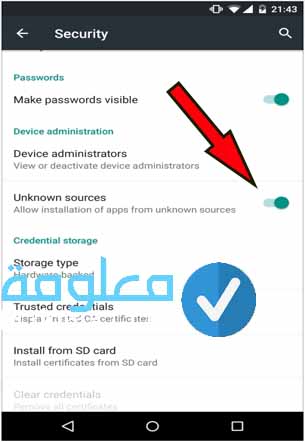

عند تحديد اختيار للمصادر غير المعروفة ستتمكن من تثبيت التطبيقات التي لا تأتي من متجر Google Play الرسمي ولكن من أماكن أخرى. نظرًا لأن zANTI غير موجود على Google Play تأكد من تحديد خيار unknown source.

الخطوة 3:

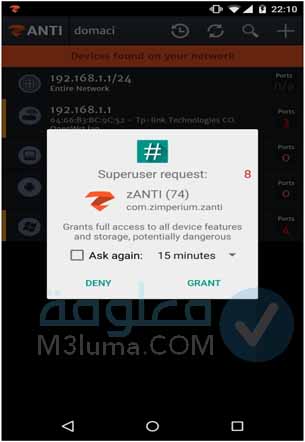

بعد الانتهاء من الإعداد يتم فتح البرنامج، تأكد من منحه وصول المستخدم المتميز حتى يتمكن من تشغيل الأوامر كروت. لن يعمل التطبيق إذا لم يتم ذلك. تأكد أيضًا من تثبيت كل ما تحتاجه بشكل صحيح وخاصة BusyBox.

الأن تابع معي جيدا لأننا سنبدأ في استخدام تطبيق zANTI.

اقرأ أيضا:

رقم سري يفتح جميع الشبكات الواي فاي

كشف كلمة السر wifi برنامج الحقيقة

شرح كيفية استخدام zANTI

الخطوة 1:

من أجل استخدام التطبيق يتطلب zANTI2 وصول المستخدم المتميز. إذا لم توفر وصولاً كاملاً فلن يعمل zANTI.

أكمل الإعداد الأولي ووافق على شروط الخدمة وامنح المستخدم المتميز الوصول.

دعنا نلقي نظرة على واجهة zANTI ونتعرف على الميزات الأساسية.

الخطوة 2:

يتم عرض SSID أي اسم الشبكة التي تتصل بها في شريط الإجراء. الآن دعنا ننتقل إلى زر المحفوظات. من خلال النقر عليه، سيتم إرسالك إلى نافذة جديدة تعرض الشبكات التي اتصلت بها بالإضافة إلى الأهداف التي تم اكتشافها أثناء الفحص.

كما يعرض أيضًا عدد المنافذ المفتوحة ، بالإضافة إلى عناوين IP و MAC. قد يكون هذا مفيدًا للحصول على معلومات حول الشبكات التي اتصلت بها مسبقًا. توجد أداة شبكة الخريطة بجوار زر المحفوظات.

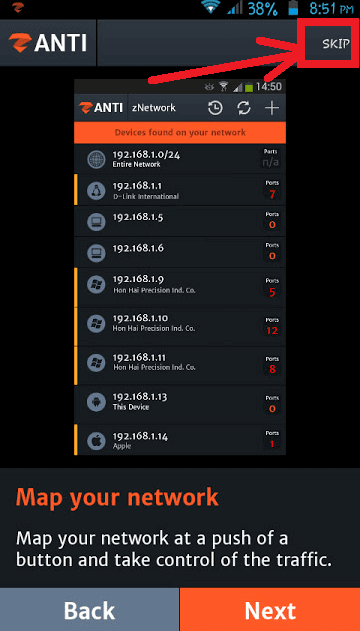

الآن ستظهر ل خيار تجاوز skip قم بالنقر عليه من أجل الدخول على جميع الشبكات المتوفرة والبدء في عمليات البحث.

الخطوة 3:

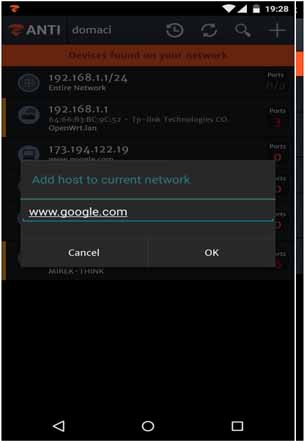

الزر التالي هو البحث والذي يسمح لك بتحديد موقع جهاز الشبكة عن طريق إدخال عنوان IP أو عنوان MAC أو الاسم الخاص به.

يضيف الزر الأخير مضيفًا إلى الشبكة وهو أمر مهم لإضافة مضيفين من شبكة واسعة النطاق (WAN) وتنفيذ عمليات إضافية عليهم مثل التحقق من نقاط الضعف البعيدة مثل ShellShock أو Poodle.

الخطوة 4:

سوف يتم عرض نتيجة فحص ناجح، أي عرض الأهداف على الشبكة. لكل هدف عنوان IP وعنوان MAC وفي بعض الحالات يظهر أيضا اسم الشبكة.

الخطوة 5:

يتم تمثيل نظام التشغيل الذي يعمل على أحد الأهداف – Windows أو Linux أو Android – برمز دائري صغير على اليسار. كما يشير أيضًا إلى ما إذا كان الهدف هو جهاز كمبيوتر أو جهاز توجيه شبكة أو جهاز. يمثل الرمز الموجود في الجزء العلوي الشبكة الكاملة. سيؤثر أي إجراء لاحق على كل جهاز على الشبكة إذا تم تحديد هذا الخيار.

ثم هناك موزع الهدف مثل Apple أو Huawei أو Samsung أو Intel أو HTC – حتى هذا يتم اكتشافه من خلال تعيين بسيط للشبكة.

يمثل الرقم الموجود في أقصى اليمين عدد المنافذ المفتوحة للهدف. سنستخدم هذه الأرقام لمعرفة المزيد من المعلومات والاتصال بها وتنفيذ عمليات الاستغلال الثغرات عليها إذا ظهرت عليها أي علامات على وجود نقاط ضعف.

هناك العديد من الخيارات التي يمكن الاستفادة منها من خلال برنامج ZANTI من أهمها:

تغيير عنوان الماك Mac Changer

كما ترى هناك بعض العناصر الأخرى التي يجب علينا التحقق منها. بدءًا من مهام الشبكة، يقوم MAC Changer بتنفيذ ما يوحي به اسمه بالضبط فهو يغير عنوان MAC الخاص بك. عناوين MAC هي معرفات فريدة لكل عقدة في الشبكة.

من المحتمل أنك قمت بالتسجيل في شبكات مثل تلك الموجودة في المطارات والتي تتيح لك استخدام الإنترنت لمدة 30 دقيقة فقط أو نحو ذلك. عندما تصل إلى الحد الأقصى تتم إزالة عنوان MAC الخاص بك من الشبكة ولن تتمكن من استخدامه بعد الآن.

قد يمنحك تغيير عنوان MAC الخاص بك 30 دقيقة إضافية لبحث سريع على الإنترنت في بعض الحالات.

تم تتبع تحركات الناس في جميع أنحاء المدينة بناءً على عناوين MAC الخاصة بهم من قبل شركة معينة. هذا ممكن لأنه حتى إذا لم تكن متصلاً بشبكة ، فسيتم بث عنوان MAC الخاص بك.

يمكنك تفعيل خيار Mac Changer بسهولة من خلال بعض الخطوات ابسيطة وهي على الشكل التالي:

الخطوة 1:

من خلال تمرير إصبعك إلى اليمين يمكنك الوصول إلى المزيد من الميزات الصغيرة. يمكن أن تساعد هذه الميزات الجديدة لأدوات اختراق الشبكة لكنها قد تكون مفيدة للغاية وهي هنا إلى حد كبير لجعل zANTI برنامجًا أكثر اكتمالًا.

الخطوة 2:

الآن يتوجب تفعيل خيار Mac Changer كما هو موضح

كل ما ستقوم به الآن هو اختيار عنوان Mac جديد من خلال الضغط على خيار set new MAC Adress.

ملاحظة مهمة:

عند استخدام عنوان MAC مخصص من الضروري توقيف تشغيل RANDOM

أنشاء شبكة واي فاي وهمية zTether

هل سبق لك أن منحت أصدقائك الوصول إلى اتصال بيانات الجوال الخاص بك؟ تسمح لك الميزة zTether الصغيرة بتجربتها.

من خلال تنفيذ هجمات MITM يوفر zTether تحكمًا كاملاً في الحبل بما في ذلك إعادة التوجيه وميزة استبدال الصور واعتراض التنزيل وجميع ميزات zANTI الأخرى.

تعمل هذه الخاصية بشكل سهل من يمكن صياغة طريقة الاستخدام في هذه الخطوات:

الخطوة 1:

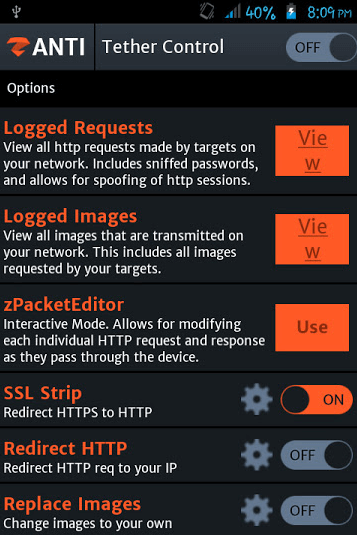

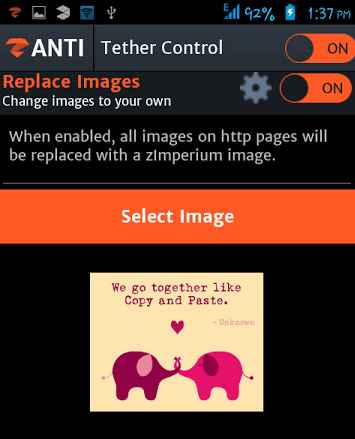

أول شيء تقوم به هو الضغط على خيار zTether من التطبيق ستظهر لك واجهة جديدة.

الخطوة 2:

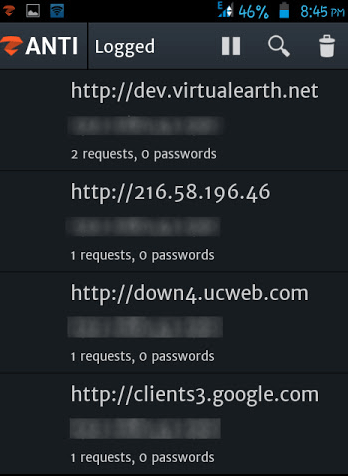

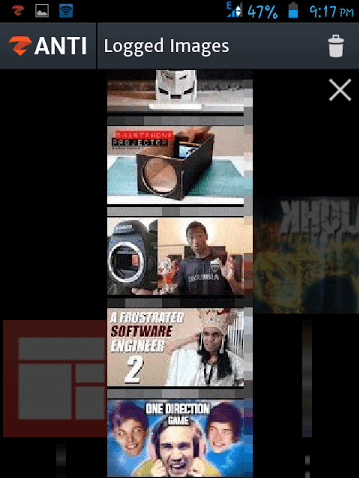

الآن يجب عليك تشغيل Tether Control بعد ذلك ستبدأ الشبكات المتوفرة في الظهور على التطبيق.

الآن كل ما يتم فعله هو اختيار إحدى الشبكات والبدء في عملية اختبار الشبكة، بعد انتهاء عملية البحث يتم الضغط على خيار “طلبات“، سيتم عرض قائمة بها جميع المعلومات من بينها كلمة المرور.

الخطوة 3:

سوف تظهر لك أيضا الانشطة المتوفرة، يمكن اختيار النشاط أو الجلسات المتوفرة والدخول عليها

إعادة توجيه The HTTP server

يسمح لك هذا الخيار بإرسال ملفات. يقوم خادم HTTP بإنشاء خادم HTTP على الجهاز يسمح لك بمشاركة المجلدات و الملفات عبر اتصالات HTTP. هذا مفيد لمشاركة الملفات وإبداء الإعجاب بالأشياء.

يبدو أن مقطع مهام الشبكة مكتمل تاركًا مكون قابلية الاستخدام غير متأثر. يتضمن هذا القسم برنامجًا تعليميًا موجزًا يقدم للزائرين بسرعة واجهة المستخدم. يلي ذلك زر “اتصل بنا” ، مما يتيح لك إرسال آرائك وملاحظاتك وأي صعوبات قد تواجهها.

هل يجب أن نتحقق من الإعدادات أم لا؟ إنها فقط مسألة تفضيلات.

ارجع إلى الشاشة الرئيسية. يشير النص “الأجهزة الموجودة على شبكتك” إلى أن القائمة التي تعرضها هي قائمة بالأجهزة المتصلة حاليًا بالإنترنت.

إذا لم يظهر أي شيء فذلك إما بسبب عدم اتصال أي شخص (على الرغم من أنه يجب عليك دائمًا رؤية جهازك وهو الجهاز الذي يشير إلى هذا الجهاز) أو لأن zANTI لم يتم فحصه بحثًا عن الأجهزة حتى الآن.

اضغط على الزر الصغير بجوار البحث لإجراء فحص سريع.

ستفتح نافذة صغيرة. في الوقت الحالي اترك خيار الفحص التطفل بدون تحديد وانقر فوق موافق لبدء الفحص. اعتمادًا على الشبكة وعدد الأجهزة المتصلة قد يختلف الوقت.

إذا كان الفحص قد اكتمل بالفعل وقمت بإعادة تشغيله فسيتم استبدال القيم السابقة بأخرى جديدة. نتيجة لذلك إذا بدأت للتو zANTI بعد فترة فقد ترغب في إعادة الفحص يدويًا للعمل مع أحدث النتائج.

إذا نظرت عن كثب ستلاحظ بلا شك أن جهاز التوجيه الخاص بك يحتوي على عنوان IP مثل 192.168.1.1. هذه هي البوابة الافتراضية بالإضافة إلى عنوان IP الخاص بالموجه الذي ربما تكون متصلاً به.

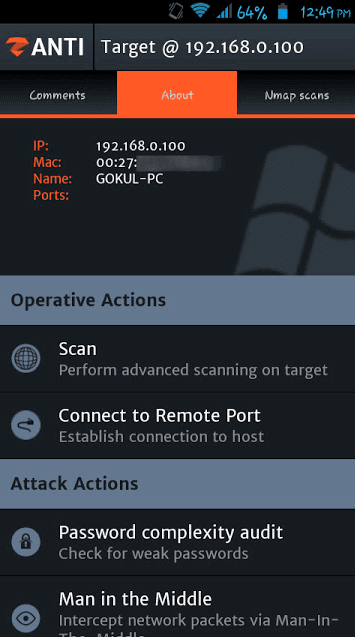

دعنا نمضي قدمًا ونحدد أحد أهدافك مثل جهاز التوجيه. ستفتح نافذة جديدة تحتوي على تفاصيل إضافية حول الهدف. يتضمن التقرير عنوان IP وعنوان MAC واسم الهدف والمنافذ.

اقرأ أيضا:

طريقة كشف كلمة السر wifi بطريقة سهلة جدا

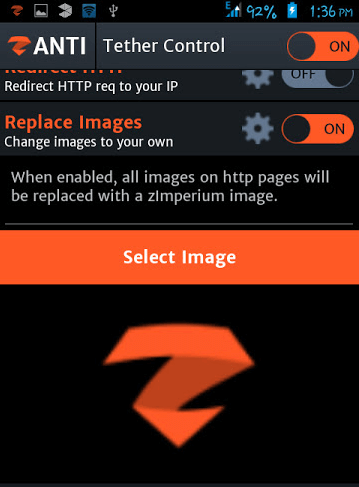

خيار استبدال الصور

يمكنك أيا من خلال هذا البرنامج استبدال الصور في مواقع الويب. طريقة القيام بهذا الأمر سهلة، كل ما يجب القيام به هو :

الخطوة 1:

الدخول على إعدادات البرنامج ثم الضغط على خيار “تحديد صورة”.

الخطوة 2:

بعد أن يتم رفع الصورة التي تريد، كل ما يتوجب فعله الآن هو تفعيل رمز الإعدادت، وبذلك سيتمكن كل المستخدمين من رؤية الصورة التي قمت بتحديدها.

مسح شبكة واي فاي من البرنامج

في حال انتهيت من اختبار اي شبكة وأردت القيام بمسحها، يمكنك القيام بذلك بسهولة، فقط من خلال بعض الخطوات البسيطة وهي:

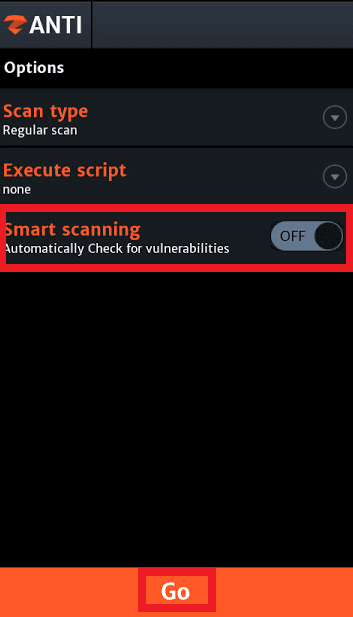

الخطوة 1:

الدخول على التطبيق، ومن ثم اختيار الشبكة المستهدفة والدخول عليها.

الخطوة 2:

الآن سيظهر لك خيار المسح، فقط يتم الضغط عليه.

أيضا يتيح لك البرنامج إمكانية المسح الضوئي للشبكة بالغضافة إلى المسح الذكي smart scan . بعد أن قمت بتحديد خيارات المس قم في الأخير بالشغط على go.

الخطوة 3:

الآن سيعرض لك خيار الحصول على تقرير المسح، كل ما يتم القيام به في هذه الحالة ه الضغط على خيار “Nmap Scans”.

وبذلك تكون قك أنهيت جميع خطوات مسح الشبكة.

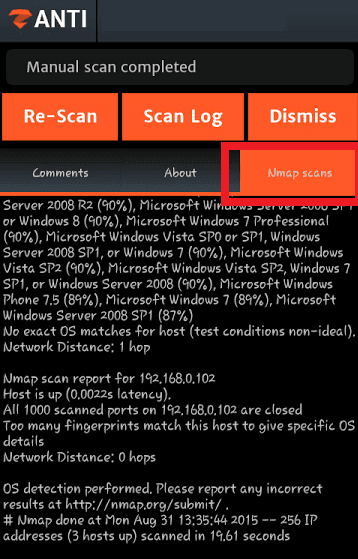

Nmap scan

عندما يتعلق الأمر باكتشاف الشبكة والفحص الضوئي فإن Nmap (Network Mapper) هو برنامج مفتوح المصدر متاح لكل من Linux و Windows.

يعد الفحص الأساسي وفحص ping وفحص UDP وفحص بروتوكول IP والعديد من أنواع الفحص الأخرى من بين أنواع الفحص التي يقدمها. نظرًا لأننا سنناقش عمليات الفحص بشكل أكبر في الفصول المستقبلية فلنذكر فقط أن Nmap هي أداة رائعة مع مجموعة واسعة من التطبيقات لا سيما في اختبار pen-testing.

“لقد شاهدنا جميعًا أفلامًا مثل Hackers والتي تصور القرصنة على أنها عملية بصرية متحركة ثلاثية الأبعاد .

The Wi-Fi monitor

تعرض شاشة Wi-Fi قائمة بجميع شبكات Wi-Fi القريبة. هناك أيضًا تطبيق جيد للماسح الضوئي يشير إلى قوة كل شبكة.

يمكنك رؤية علامة صغيرة تشبه الإشارات المرجعية والتي تتغير لونها اعتمادًا على أمان الشبكة، اللون الأخضر للشبكات الآمنة واللون الأحمر للشبكات المفتوحة يوضح لنا أنه ليس من الجيد ترك أجهزة توجيه Wi-Fi الخاصة بنا في متناول أي شخص وهي ليست فكرة جيدة حقًا.

Operative actions

Operative actions هي تلك التي يحاول فيها الجهاز التفاعل مع الهدف أو اكتشافه والتحقيق فيه بشكل أكبر في حين أن إجراءات الهجوم هي تلك التي تهاجم فيها الأداة الهدف فقط.

كما ذكرنا سابقًا يتم استخدام Nmap لإجراء عمليات الفحص والتي يتم تسجيلها بعد ذلك في سجل فحص Nmap.

يمكنك الاختيار من بين مجموعة متنوعة من طرق الفحص بما في ذلك عمليات فحص Ping وفحص UDP وغيرها بالإضافة إلى تشغيل برنامج نصي. يمكنك استخدام AUTH و BROADCAST و BRUTE و DNS و SSH و SLL والعديد من الأنواع الأخرى على الهدف مما سينتج عنه إخراج سجل الفحص والذي سيسمح لك باسترداد البيانات من الهدف.

عندما يتعلق الأمر باتصال المنفذ فهذه ميزة فريدة. يسمح لك zANTI بتحديد أحد المنافذ المتاحة والاتصال بها.

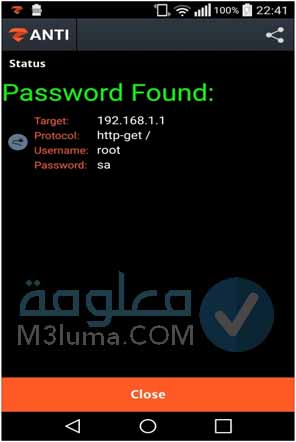

Password complexity audit

باستخدام القواميس التي يمكن الوصول إليها في التطبيق تتحقق وظيفة تدقيق تعقيد كلمة المرور وتحاول أخيرًا اختراق كلمات مرور الوصول للخدمات المتاحة (SSH على سبيل المثال).

إذا كنت تريد كسر كلمة مرور الوصول فستحتاج إلى بعض القواميس للعمل معها. جعل منشئو التطبيق الأمر بسيطًا من خلال تضمين خمسة قواميس مسبقة التحميل. بدون قاموس يمكنك شن هجوم بالقوة الغاشمة لكن هذا ليس دائمًا أفضل نهج.

يبدأ هذا بقاموس محدود ويهدف إلى أقصر كلمات مرور ممكنة. نظرًا لوجود عدد أقل من الكلمات في هذا فمن المنطقي أن يتطلب أقل قدر من الوقت. من ناحية أخرى يحتوي القاموس الكبير على عدد أكبر بكثير من المصطلحات. هذا يزيد من فرص اكتشاف وكسر كلمة مرور الوصول لكن الإجراء بأكمله سيستغرق وقتًا أطول.

على عكس هجمات القاموس فإن التزايدية هي هجوم القوة الغاشمة التي تبحث عن المصطلحات المحتملة في قاموس المستخدم. يبدو أن هذا هو الهجوم الأكثر مباشرة. ببساطة يحاولهذا الهجوم مع مجموعات مختلفة من كلمات المرور حتى يعثر على الباسورد الذي تعمل.

تعد محاولة كسر كلمة المرور دون استخدام القواميس من الناحية المنطقية الطريقة الأكثر استهلاكا للوقت لأن التركيبات المحتملة تتشكل باستخدام معالجة هاتفك بدلاً من تجربة عبارات محددة مسبقًا من قاموس.

هذه هي الطريقة التي تظهر بها رسالة كلمة المرور المتصدعة، في حال كنت فضوليًا. أليست هذه هي كلمة المرور الأكثر أمانًا؟

ملحوظة:

يتم استخدام THC Hydra في وظيفة password complexity audit. تخترق Hydra خدمات المصادقة عن بُعد عبر هجمات القوة الغاشمة ضد أكثر من 30 بروتوكولًا بما في ذلك HTTP و HTTPS و TELNET و FTP والعديد من البروتوكولات الأخرى.

عمليات فحص الثغرات الأمنية هما الخياران الأخيران في إجراءات الهجوم. يتوفر كل من ShellShock و SSL Poodle حاليًا كاختبارات في zANTI.

اقرأ ايضا:

أفضل 14 برامج فتح شبكات الواي فاي المحمية للموبايل

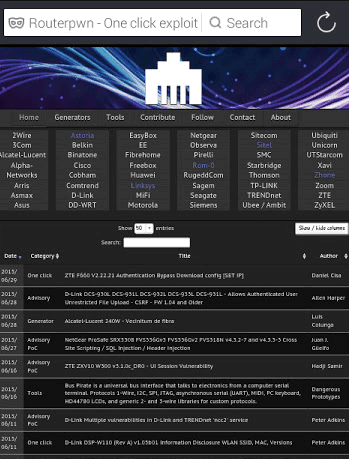

تطبيق RouterPWN

يقع MITM المعروف والذي يعد أحد العناصر الأكثر دقة في برنامج zANTI بأكمله أسفل أداة اختراق كلمة المرور مباشرةً. يتم استخدام استغلال Man-In-The-Middle لسرقة الحسابات وكلمات المرور واستبدال الصور وضخ JavaScript المخصص وغير ذلك الكثير. مدهش! أليس كذلك؟

RouterPWN هي الميزة التالية والتي لها اسم معقد إلى حد ما. RouterPWN وهو تطبيق ويب يستغل العديد من نقاط الضعف في أجهزة التوجيه ونقاط الوصول والمحولات.

يتيح لك تشغيل عمليات الاستغلال المحلية أو عن بُعد عبر الإنترنت فضلاً عن الاستغلال في وضع عدم الاتصال ويعمل بشكل جيد حتى على متصفح الويب للجوال مما يجعله أداة ديناميكية للغاية لمجموعة واسعة من مهام الاختراق.

بالنسبة لطرازات Thomson SpeedTouch ST858 v6 يمكن لـ RouterPWN على سبيل المثال تحويل SSID إلى المفتاح اللاسلكي (WEP). إذا بدا أن جارك يستخدم هذا النوع من أجهزة التوجيه فقد ترغب في إخباره بمدى أمان شبكته من خلال تطبيق تقنية MITM عليها.

يفتح RouterPWN في شبكة ويب للهاتف المحمول كما هو موضح في لقطة الشاشة السابقة مما يجعلها سهلة الاستخدام. ومع ذلك يؤدي النقر فوق هذا في تطبيق zANTI إلى فتح عنوان URL لك مما يسمح لك بالتفاعل مع هذه الأداة الرائعة على الويب.

RouterPWN هي أداة ممتازة لأمن الشبكة واكتشاف العيوب وجعل شبكتك أكثر أمانًا للاستخدام.

كيفية استخدام RouterPWN

طريقة استخدام هذا التطبيق سهلة للغاية كل ما يتم القيام به هو:

1- النقر على Routerpwn.com من أجل فتح قائمة الاستخدام.

2- سوف تظهر لك العديد من الأجهزة المتاحة للاختبار، قم بتحديد جهاز التوجيه الذي تريد، ومن ثم الدخول عليه والبدء في عملية البحث.

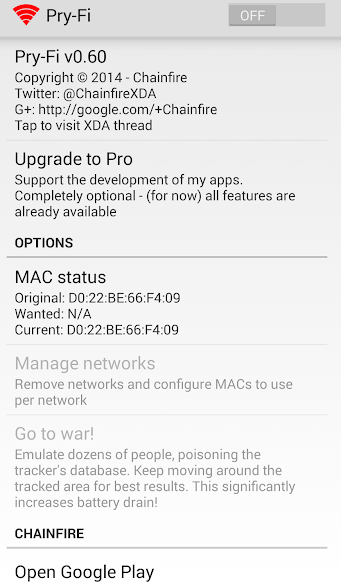

تطبيق Pry-Fi

تسعى Pry-Fi جاهدة للحفاظ على أمان جهازك قدر الإمكان من خلال تغيير عنوان MAC الخاص بك بشكل دوري.

يحتوي البرنامج أيضًا على ميزة تسمى War Mode والتي تتيح لجهازك الظهور وكأنه عشرات الأفراد. سيؤدي ذلك إلى إغراق بيانات التتبع بمعلومات لا قيمة لها مما قد يقلل من مقدار التتبع الذي يتم بشكل يومي.

يغير Pry-Fi عنوان MAC الخاص بك إلى نمط يخدع المتتبعين للاعتقاد بأنك شخص حقيقي لكنهم لن يروا عنوان MAC الخاص بك مرة أخرى.

ومع ذلك إذا كنت لا تشعر بالراحة الكافية فيجب عليك تنزيل هذا البرنامج وهو مجاني ومتوفر على متجر Google Play. يمكنك تحميله مباشر من الرابط التالي:

في الأخير كانت هذا شرح مفصل لتطبيق ZANTI من التحميل حتى الاستخدام، بالإضافة إلى شرح جميع أدوات ZANTI من أجل استخدامه في اختبار الواي فاي وكشف الباسورد. يمكنك اتباع الخطوات التي شرحت لك في الأعلى بالتفصيح حتى تتمكن من استخدامه بالشكل الصحيح.

أرجو أن يكون المقال مفيد لك وأن تكون قد استفدت منه، أي اسئلة او استفسارات أخرى أو إضافات، لا تبخل علينا بها.

انتهى.